Wireless Security Monitoring (WSM)

Dispositivi WiFi, Bluetooth, NFC/RFID e IoT sono sempre più utilizzati in ambito industriale, aziendale e casalingo. Questi dispositivi però possono utilizzare protocolli insicuri e fornire agli attaccanti una superficie d’attacco ed un punto di ingresso a dati e reti interne.

Il servizio di Wireless Security Monitoring offerto da ISGroup permette di conoscere e monitorare in maniera continua i dispositivi che comunicano in radiofrequenza presenti all’interno o nei dintorni della tua azienda in modo da valutare quali sono i rischi che stai correndo ed identificare attacchi, anche evoluti.

Nella prima fase di setup ed attivazione del servizio di monitoraggio gestito, il nostro team di esperti effettuerà un Wireless Security Assessment, per analizzare lo stato attuale e segnalare le problematiche che vanno immediatamente risolte.

Successivamente le tecnologie e le frequenze selezionate verranno monitorate costantemente tramite apparati hardware e software installati nelle aree da proteggere e gli alert di sicurezza permetteranno di accorgersi delle anomalie ed intervenire prontamente.

Descrizione

Il servizio è dedicato ad aziende che utilizzano dispositivi Wireless per consentire l’accesso alle risorse aziendali da parte dei propri dipendenti, collaboratori e Clienti.

È particolarmente indicato per le aziende e le industrie che comunicano su frequenze radio per erogare processi critici, come infrastrutture IoT, Operational Technology, linee produttive, sensori remoti o controllo degli accessi.

ISGroup, a seguito di un assessment iniziale, indicherà quali sono i cambiamenti da effettuare per mettere in sicurezza l’infrastruttura, fornendo supporto all’implementazione e configurazione degli apparati e delle tecnologie.

Quindi, per tutta la durata del servizio, le comunicazioni selezionate su protocollo WiFi, Bluetooth, GPS, NFC/RFID, Packet Radio, GSM, GPRS/EDGE (2G), UMTS/WCDMA/HSPA+/DC-HSPA+ (3G), LTE(TD-LTE/FDD/) (4G), 5GTF/5G-SIG (5G) oppure protocolli radio differenti, proprietari o anche sconosciuti, verranno monitorate al fine di identificare, prevenire e rispondere ad attacchi di sicurezza delle telecomunicazioni.

Specifiche

Il servizio è completamente gestito da ISGroup in modalità Managed Security Service Provider (MSSP) ed include nel suo canone tutti i costi di hardware, software, installazione ed integrazione, monitoraggio e reporting.

È composto da quattro fasi principali

Analisi iniziale

Nel primo anno di servizio o in caso di cambiamenti radicali viene svolto un Wireless Security Assessment. Gli anni successivi l’attività è di GAP Analysis rispetto agli obiettivi prefissati

Installazione e integrazione

Vengono predisposti tutti gli elementi HW/SW necessari all’erogazione del servizio ed opportunamente configurati nel rispetto dell’infrastruttura esistente

Monitoraggio

Le anomalie vengono riportate al team interno con la possibilità di escalation TIER-3 al team di ISGroup. Qualora il Cliente lo richiedesse tutte le anomalie possono essere raccolte e gestite dal SOC (Security Operations Center) di ISGroup

Relazione periodica

Con la frequenza desiderata, da mensile ad annuale, vengono presentati al CSO/CIO/IT Manager gli elementi salienti del servizio, come ad esempio gli attacchi identificati, gli attacchi prevenuti, quelli andati a buon fine ed il loro impatto, i punti di miglioramento ed i rischi principali per l’organizzazione.

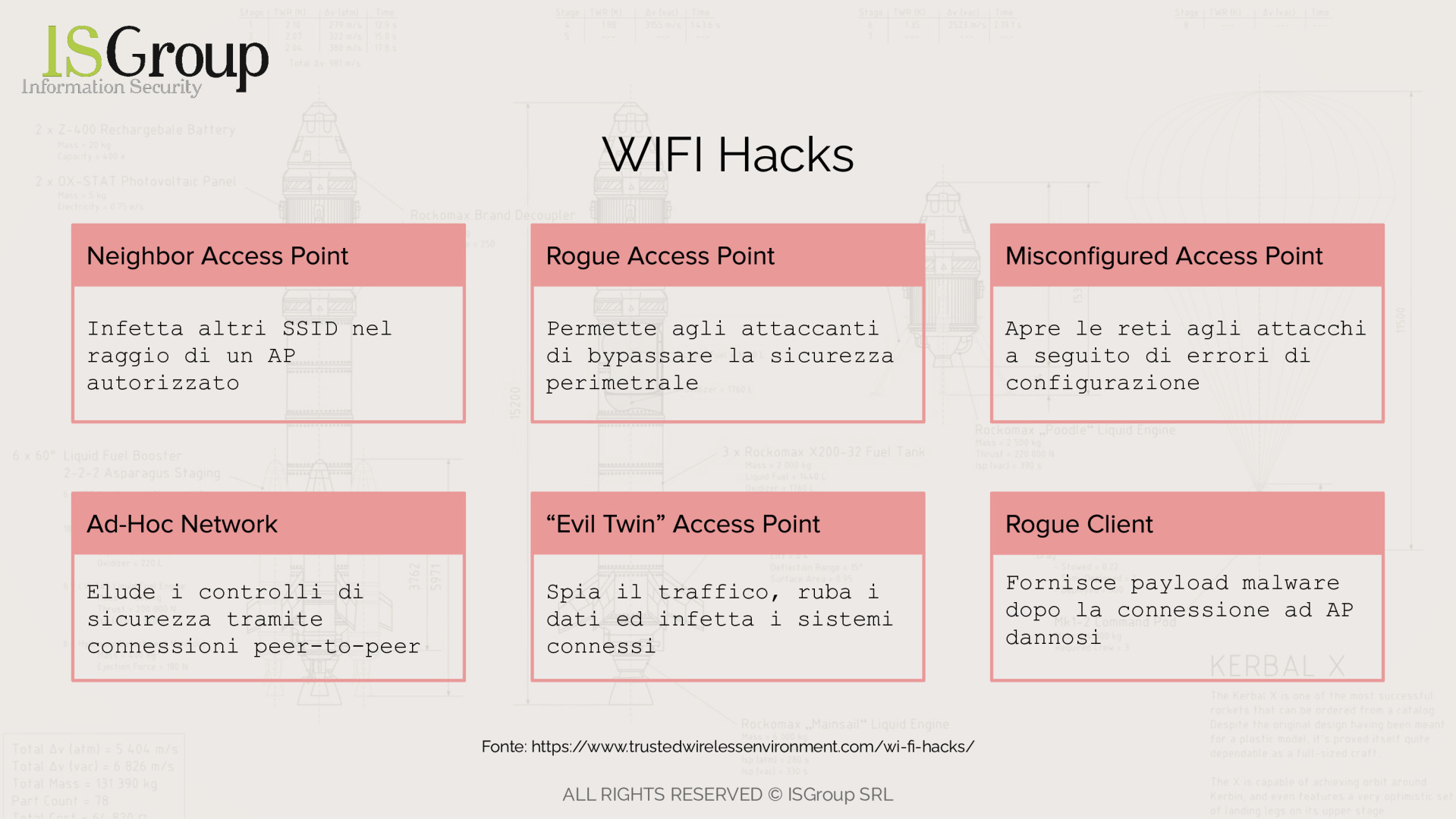

Se nel servizio di monitoraggio della sicurezza delle comunicazioni wireless, il Cliente seleziona le frequenze dello standard WiFi 2.5 GHz (802.11b, 802.11g, 802.11n, 802.11ax) e 5 GHz (802.11a, 802.11h, 802.11j, 802.11n, 802.11ac, 802.11ax), l’organizzazione sarà in grado di identificare e proteggersi da un ampio spettro di attacchi.

A seconda della tecnologia e della tecnica di attacco la protezione sarà di tipo IDS (Intrusion Detection System), ovvero di sola notifica, o di tipo IPS (Intrusion Prevention Systems) e quindi di prevenzione e blocco.

Il cliente potrà richiedere l’analisi TIER-3 (Cyber Incident Analysis) da parte dei nostri esperti e se secondo gravità e rischio la risposta (Cyber Incident Response) di una squadra in loco o in remoto.

Output

Essendo il servizio continuo, i report prodotti verranno forniti con una cadenza periodica concordata con il committente.

In particolare, il report consisterà in un documento tecnico contenente gli aspetti rilevanti del servizio tra cui:

Attacchi prevenuti.

Eventuali attacchi andati a buon fine con dettagli tecnici e analisi dell’impatto.

Spunti per migliorare la sicurezza in atto.

Analisi dei rischi che l’azienda corre con l’infrastruttura attuale.

Lavorare con noi è semplice, basta chiamare il numero (+39) 045 4853232 o inviare un e-mail per conoscerci e discutere delle tue necessità nell'IT Security.

Richiedi preventivo perWireless Security Monitoring (WSM)